Что такое информационная система персональных данных (ИСПДн)

Любая компания сегодня работает с данными клиентов и сотрудников: собирает заявки, хранит контакты, фиксирует заказы. Но мало кто задумывается, что с точки зрения закона обычная CRM или таблица Excel — это объект, требующий защиты. Если данные «утекут» или к ним получат доступ посторонние, бизнес может получить не только репутационный ущерб, но и реальные штрафы.

Если у вас есть: база клиентов в телефоне менеджера, папка с копиями паспортов сотрудников, CRM-система или интернет-магазин, собирающий заявки, — вы уже имеете дело ИСПДн. Разберёмся, что такое информационная система персональных данных, как классифицировать систему компании и что обязательно нужно сделать для защиты.

Справка! ИСПДн (расшифровка: информационная система персональных данных) — это совокупность трёх компонентов: самих персональных данных (ПДн), информационных технологий (программ), которые их обрабатывают, и технических средств (компьютеров, серверов), посредством которых происходит обработка.

Какие ИСПДн применяют в бизнесе: примеры

- Excel-файл с контактами клиентов на компьютере менеджера

- CRM-система (например, в облаке или на сервере компании)

- База 1С с данными сотрудников

- Интернет-магазин, где покупатель оставляет ФИО, телефон и адрес

- Система учёта заявок на сайте (коллтрекинг, формы обратной связи)

Как понять, что ваша система — ИСПДн:

- В ней есть сведения о физических лицах (клиентах, сотрудниках, партнёрах).

- По этим сведениям можно идентифицировать человека (ФИО, телефон, email, фото и другие аналогичные данные).

- Вы используете компьютер, ноутбук, смартфон, сервер или облачный сервис для работы с ними.

Если все три пункта совпадают — это ИСПДн.

Как понять, что вы работаете с ИСПДн: если в системе есть данные, по которым можно определить человека, и они обрабатываются с помощью ИТ-средств, то это ИСПДн.

С какими ошибками можно столкнуться: ошибка — считать Excel «не системой», а «просто файлом». Симптом — файл с клиентами лежит в общем доступе без пароля, и копии расползаются по сотрудникам.

Что важно сделать сейчас: составьте список всех мест в компании, где хранятся ФИО, телефоны, email или адреса клиентов и сотрудников.

- ИСПДн обязательно включает цель обработки и правовое основание. Просто техническая база может существовать сама по себе, а ИСПДн всегда подразумевает, что данные собираются и используются для конкретных задач (принять на работу, оказать услугу).

- Ключевое отличие от бумажного учёта — в автоматизации. Бумажные карточки пациентов в поликлинике — это не ИСПДн. А вот та же картотека, но занесённая в компьютер, — уже информационная система.

ПДн: что относится к персональным данным и какие есть категории

Персональные данные (ПДн) — любая информация, прямо или косвенно относящаяся к конкретному человеку (субъекту ПДн). Критерий: по этой информации можно идентифицировать личность.

Важно разделять данные по категориям — от этого зависят требования к защите. Подробнее о категориях ПДн рассказали в таблице 1.

Таблица 1. На какие категории делятся персональные данные

|

Категория ПДн |

Характеристики |

Примеры |

Где встречаются в бизнесе |

|

Общие/обычные (иные) |

Данные, которые чаще всего собирают компании для услуг или трудоустройства |

ФИО, телефон, email, адрес доставки, должность, место работы |

CRM, сайт, доставка, HR-анкеты, визитки |

|

Специальные |

Чувствительные данные, раскрывающие личную жизнь, здоровье, убеждения |

Сведения о здоровье (медсправки), инвалидности, биографии, судимости национальности, религии |

Медосмотры сотрудников, клиники, страхование, некоторые анкеты при приёме на работу |

|

Биометрические |

Физические и биологические признаки, по которым можно установить личность |

Отпечатки пальцев, снимок сетчатки, рисунок вен, иногда фото (если используется для идентификации, например, в пропуске) |

Системы контроля доступа (СКУД), турникеты с отпечатками, видеонаблюдение с распознаванием лиц |

|

Иные / смешанные |

Если система содержит данные из разных категорий одновременно |

HR-система: паспорт (общие) + медсправка (специальные) + фото на пропуск (биометрия) |

Крупные компании с объединенными платформами |

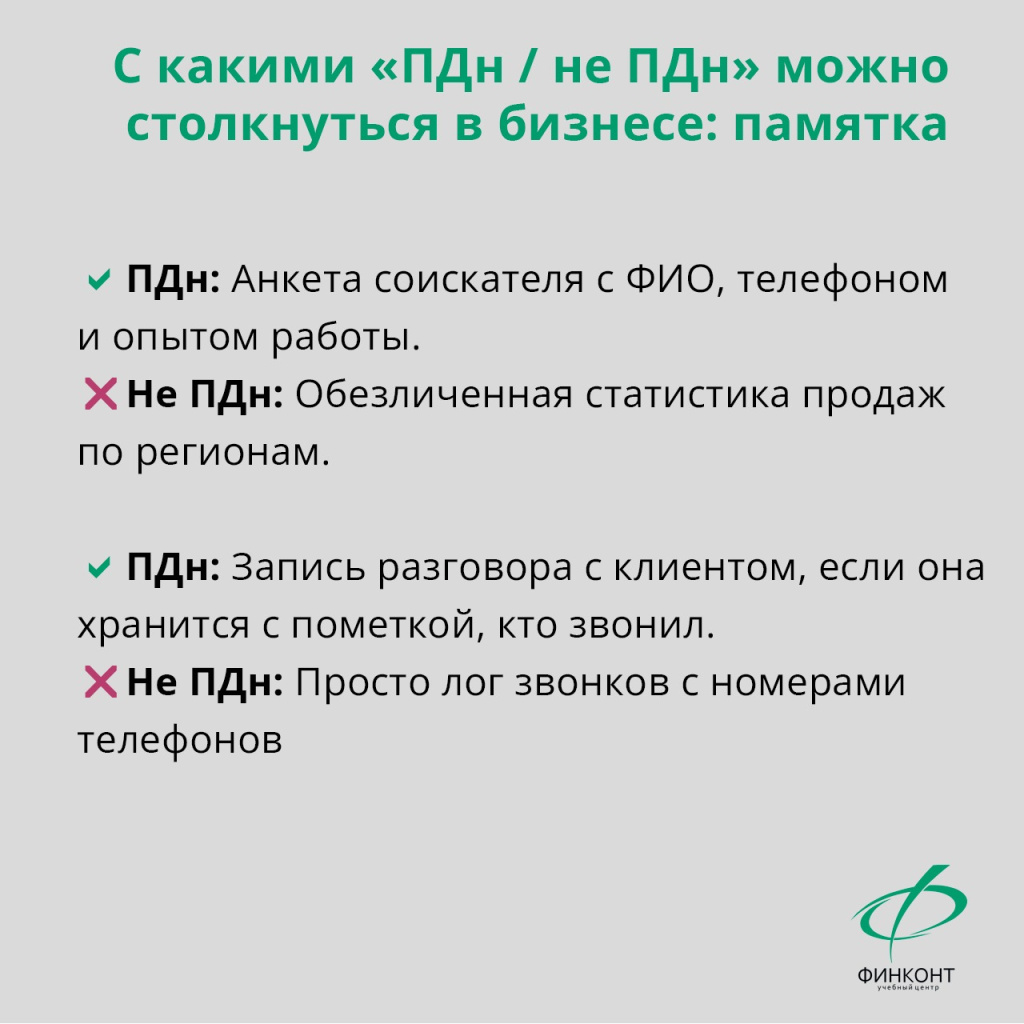

С какими «ПДн / не ПДн» можно столкнуться в бизнесе: примеры

- ПДн: Анкета соискателя с ФИО, телефоном и опытом работы.

- Не ПДн: Обезличенная статистика продаж по регионам (нет привязки к людям).

- ПДн: Запись разговора с клиентом, если она хранится с пометкой, кто звонил.

- Не ПДн: Просто лог звонков с номерами телефонов (номера телефонов — это ПДн, но если они хранятся отдельно и по ним нельзя найти человека — сложный случай, обычно считается ПДн).

Как распознать свою ИСПДн: типичные примеры

Вот список систем, которые есть в большинстве компаний:

HR / Кадры / Бухгалтерия

- Личные дела сотрудников в электронном виде (паспорта, СНИЛС, ИНН, дипломы).

- Зарплатные ведомости и расчётные листки в 1С или другой учётной системе.

- База кандидатов (собранные резюме, результаты собеседований).

CRM / Продажи / Маркетинг

- Клиентская база в CRM (контакты, история покупок, переписка).

- Базы email-рассылки и чаты с клиентами в мессенджерах.

- Excel-таблицы с «тёплыми» контактами, которые собирали на выставках или с сайта.

Интернет-магазин / Сайт / Коллтрекинг

- База заказов: ФИО, телефон, адрес доставки, email.

- Формы обратной связи на сайте (сообщения от пользователей).

- Системы коллтрекинга и записи звонков (если они хранят информацию о caller ID или сам разговор).

Видеонаблюдение / СКУД / Биометрия

- Системы видеонаблюдения в офисе или на производстве, если видео хранится и по нему можно опознать человека.

- Турникеты, работающие по отпечаткам пальцев или пропускам с фотографией.

Какие есть виды и классификации ИСПДн

С точки зрения бизнеса и рисков, системы удобно делить по следующим признакам:

- Собственные и сторонние (облачные/аутсорс). Если система развёрнута на серверах компании — вы сами отвечаете за всё. Если вы используете облачную CRM или арендуете бухгалтерскую программу у провайдера — оператором остаётесь вы, но часть функций (обеспечение безопасности) вы передаёте «обработчику по поручению». Это нужно закрепить договором.

- Локальные и с доступом в интернет. Системы, изолированные от внешней сети (например, внутренняя база на сервере без выхода в интернет), защищать проще, чем те, к которым можно подключиться извне. Наличие веб-интерфейса или удалённого доступа меняет уровень угроз.

- По доступу и разграничению прав. Есть системы, где все сотрудники видят все данные (общая папка с файлами), и системы с чёткими ролями (менеджер видит только своих клиентов, бухгалтер — только зарплату). Разграничение доступа — базовая мера защиты.

Уровни защищённости ИСПДн по ПП РФ №1119: что важно знать

Основной документ, который определяет, как защищать систему, — Постановление Правительства РФ № 1119. Он вводит четыре уровня защищённости (УЗ). Уровень зависит от того, какие последствия будут для человека, если данные утекут.

В качестве ориентира для понимания логики используйте таблицу 2. Точное определение уровня проводится по методике с учётом типа угроз и условий обработки данных.

Таблица 2. Какие есть уровни защищённости персональных данных по ПП РФ № 1119

|

Уровень защищённости |

Смысл уровня (по последствиям для субъекта) |

Типовой пример (иллюстрация) |

На что влияет |

|

УЗ‑1 |

Значительные негативные последствия. Утечка создаёт высокие риски для жизни, здоровья, репутации человека. |

Критичные системы: базы данных пациентов (особенно с диагнозами), банковские системы с кредитными историями, государственные реестры. |

Максимальная строгость мер. Требуется сертифицированное ФСБ/ФСТЭК оборудование, сложные модели угроз. |

|

УЗ‑2 |

Существенные последствия. Утечка может привести к серьёзным проблемам для большого числа людей. |

Крупные компании с массовой клиентской базой (телеком, ритейл с миллионами клиентов), системы, где данные пересекаются с государственными. |

Высокие требования к контролю доступа, журналированию, средствам защиты. |

|

УЗ‑3 |

Умеренные или незначительные последствия. Это самый частый случай для обычного бизнеса. |

Типовая корпоративная HR-система средней компании, CRM небольшого магазина, база контактов для рассылок. |

Базово-усиленные меры. Акцент на разграничение доступа, учёт действий, антивирусы, резервное копирование. |

|

УЗ‑4 |

Минимальные последствия. Система обрабатывает небольшой объём общедоступных или обезличенных данных с низкими рисками. |

Небольшие системы с ограниченным объёмом данных (например, база контактов нескольких десятков постоянных партнёров), где риски минимальны. |

Минимальный набор мер, но он не равен нулю. Базовые организационные меры всё равно нужны. |

Как ориентировочно определить уровень для своей системы:

- Определите категорию данных (общие/специальные/биометрические).

- Оцените количество субъектов (сотни, тысячи, миллионы).

- Поймите, есть ли пересечение с государственными системами и относится ли компания к критической инфраструктуре.

Для большинства малых и средних компаний с обычными данными (клиенты, сотрудники) и численностью субъектов до 100 000 человек уровень будет УЗ-3.

Обратите внимание! Если вы не можете точно сказать, какой уровень у вашей системы, и никогда не слышали про ПП РФ №1119, — скорее всего, у вас есть риски переплатить за избыточную защиту или, наоборот, остаться совсем без защиты.

С какими ошибками можно столкнуться: ошибка — выбрать уровень «на глаз» или поставить всем системам максимальный УЗ-1. Симптом — покупка дорогих сертифицированных средств защиты там, где можно было обойтись организационными мерами.

Что важно сделать сейчас: Выпишите для каждой обнаруженной ранее системы: какие там данные (общие/специальные) и сколько человек в базе (примерно).

Какие есть роли и ответственность: оператор, субъект, обработчик по поручению

- Субъект персональных данных (ПДн) — человек, чьи данные обрабатываются (клиент, сотрудник, партнёр).

- Оператор персональных данных (ПДн) — компания или ИП, которые организуют и/или выполняют обработку данных, определяют цели и состав данных. Компания становится оператором в момент, когда начинает собирать данные физлиц (даже в табличке Excel).

- Обработчик по поручению — подрядчик, которому оператор поручает обрабатывать данные (например, облачный провайдер, сервис email-рассылок, бухгалтерская аутсорсинговая компания). С ним обязательно должен быть договор, где прописано, что он обязан соблюдать конфиденциальность и требования закона.

Как защить ИСПДн: базовые требования

Закон требует от оператора принимать меры для защиты данных. Вот минимальный чек-лист того, что нужно сделать.

Чек-лист минимальных обязанностей оператора ИСПДн:

- Определите, какие ПДн обрабатываются в компании и где именно. Составьте реестр систем и мест хранения (включая файлы на компьютерах и в облаках).

- Определите роли и ответственность. Назначьте ответственного за организацию обработки ПДн, определите администраторов систем и тех, у кого есть доступ.

- Настройте разграничение доступа и учёт действий. Сотрудники должны иметь доступ только к тем данным, которые нужны для работы. Включите журналирование событий (кто, когда и что делал с данными).

- Подготовьте и внедрите локальные документы. Минимум: Политика в отношении обработки ПДн, Положение о защите ПДн, список лиц, допущенных к данным. Документы должны быть не для галочки, а отражать реальные процессы.

- Обучите сотрудников правилам работы с ПДн. Люди — главный источник риска. Они должны знать, что нельзя пересылать базы в мессенджерах, оставлять экран открытым, использовать простые пароли.

- Определите и поддерживайте меры защиты с учётом уровня защищённости и актуальных угроз. Это значит, что для УЗ-3 нужны антивирусы, межсетевые экраны, средства контроля доступа.

- Контролируйте подрядчиков. Заключите договоры с теми, кому данные передаются для обработки, с условием о конфиденциальности.

- Организуйте резервное копирование и безопасное хранение носителей. Чтобы при сбое или атаке данные можно было восстановить.

- Обеспечьте физическую защиту мест, где есть доступ к ИСПДн. Серверная должна быть закрыта, рабочие места — в контролируемой зоне.

- Периодически проверяйте, что меры реально работают. Проводить простые внутренние проверки.

Обратите внимание! Если вы думаете, что достаточно издать приказ «об усилении защиты», а сотрудники продолжат скидывать базы в открытые чаты, — защиты нет.

С какими ошибками можно столкнуться: ошибка — разделять «бумажную» и «реальную» защиту. Симптом — папка с регламентами пылится на полке, а на деле доступ к данным есть у всех.

Что важно сделать сейчас: проверьте, какие пароли стоят на компьютерах и базах данных. Измените формальные «12345» и «password», если такие есть, на более сложные.

Для корректного выбора средств защиты информации необходимо понимать, с каким типом и категорией данных вы работаете. В таблице 3 разобрали наиболее распространённые в бизнесе информационные системы персональных данных (ИСПДн), их содержимое и рекомендуемый уровень защищённости (УЗ). Это поможет быстро сориентироваться в требованиях к безопасности ещё на этапе внедрения системы (точное определение выполняют по ПП РФ №1119 с учётом модели угроз и условий обработки).

Таблица 3. Типичные ИСПДн в бизнесе

|

Система |

Какие ПДн включает |

Категория ПДн |

Ориентир по УЗ |

Особенности |

|

HR/кадровая система |

ФИО, паспорт, адрес, семейные сведения, ИНН, СНИЛС, иногда медсправки |

Иные + иногда специальные |

УЗ-3 (часто) / выше при наличии спец. данных |

Базовая корпоративная система. Уровень может вырасти, если есть данные о здоровье или система крупная (тысячи сотрудников). |

|

CRM (продажи) |

Контакты (ФИО, телефон, email), история покупок, обращения |

Иные |

УЗ-3 / УЗ-4 |

Зависит от объёма данных и количества сотрудников с доступом. Если CRM в облаке и доступна из интернета — риски выше. |

|

Интернет-магазин (сайт + база заказов) |

ФИО, телефон, адрес доставки, email, иногда паспортные данные (для курьерской доставки) |

Иные |

УЗ-3 / УЗ-4 |

Есть интернет-контур, риски атак извне выше, чем у локальной системы. |

|

СКУД / биометрическая система |

Отпечатки пальцев/шаблоны, фото, данные пропусков |

Биометрические |

УЗ-1 /УЗ-2 |

Идентификация по биопризнакам требует особого внимания регулятора. |

Что важно сделать уже сегодня

Если вы поняли, что ваша компания — оператор ИСПДн, и хотите снизить риски, начните с этих пяти шагов:

- Составьте простую карту данных: где и какие данные клиентов и сотрудников лежат.

- Назначьте ответственного за защиту данных (хотя бы номинально, чтобы был «владелец» процесса).

- Проверьте договоры с подрядчиками (облачные CRM, хостинги, бухгалтеры) — есть ли в них пункт о конфиденциальности ПДн.

- Удалите всё лишнее. Часто хранятся копии паспортов, которые уже не нужны, старые базы клиентов, забытые файлы. Чем меньше данных — тем меньше рисков.

- Напишите короткую памятку для сотрудников (3–5 пунктов) о том, как нельзя работать с данными клиентов. Проведите пятиминутку и разошлите её.

Главный риск в сфере персональных данных — самоуспокоенность. Когда кажется, что «у нас маленькая база, никому не нужна», или «это просто Excel, не система». Но по закону это ИСПДн, и утечка даже ста контактов может обернуться проблемами. Чтобы спать спокойно, не обязательно становиться гуру информационной безопасности. Достаточно один раз навести порядок: зафиксируйте системы, закройте дыры в доступе и наведите порядок в документообороте. Такая инвестиция времени окупится гарантией спокойствия.

Рекомендуем

Конфиденциальное делопроизводство и организация работы с документами ограниченного доступа

На курсе слушатели узнают, как правильно организовать и вести конфиденциальное делопроизводство в организации, научатся грамотно составлять, оформлять, издавать, хранить и учитывать конфиденциальные документы, а также обеспечивать защиту информации и персональных данных.

В программе рассматриваются актуальные изменения законодательства, новые требования и обязанности оператора с учетом последних изменений законодательства о защите персональных данных, распространенные нарушения в работе с персональными данным. Слушатели также узнают о кардинально изменившейся судебной практике и последних разъяснениях Роскомнадзора по вопросам обработки персональных данных.

Кадровая безопасность предприятия

На семинаре будут рассмотрены вопросы кадровой безопасности компании, приема-увольнения персонала с позиции риск-менеджмента, обработки персональных данных работников, управление кадровыми рисками.

Смотреть все программы

Семинары и курсы по безопасности

Читайте самые важные новости, лайфхаки и анонсы обучающих мероприятий от «Финконт» в мессенджере MAX

Как организовать работу с персональными данными в компании: новые требования законодательства, ответственность за несоблюдение, претензии Роскомнадзора

Смотрите также:

Подпишитесь, чтобы не пропустить интересные мероприятия и получите подарок на почту!

Вы сможете выбрать только актуальные для вас темы.